基于混合式结构的中小型企业防火墙的研究与设计

基于混合式结构的中小型企业防火墙的研究与设计第一章绪论1.1课题研究背景防火墙作为一种安全手段,在网络中用得非常普遍。传统的防火墙设置在网络边界,称之为“边界防火墙”,它将受保护部分和外部隔离开来,从而达到限制访问、防止攻.击的目的。但是,传统边界防火墙建立在受限拓扑和受限入口点的概念之上,准确地说,它们建立在这样的假定之上:每个人口点即防火墙内部的人是可信任的,所有外部的人是潜在的敌人。随着因特网日新月异的发展,传统边界防火墙的局限性开始显露出来。从安全角度讲:传统边界防火墙只在网络边界具有安全保障功能,效力范围有限,而当前的网络犯罪又多源于网络内部;传统防火墙位于网络边界点,容易产生单一故...

相关推荐

-

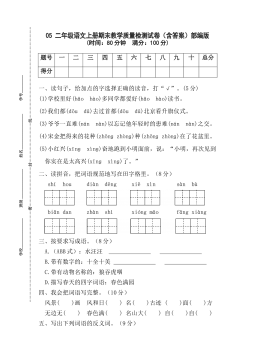

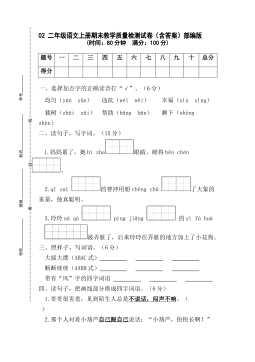

5 二年级语文上册期末教学质量检测试卷(含答案)部编版VIP免费

2024-11-19 13

2024-11-19 13 -

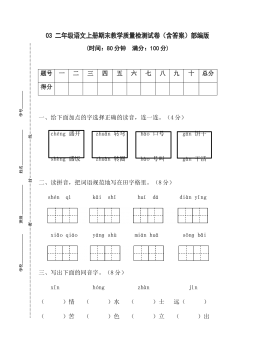

4 二年级语文上册期末教学质量检测试卷(含答案)部编版VIP免费

2024-11-19 49

2024-11-19 49 -

3 二年级语文上册期末教学质量检测试卷(含答案)部编版VIP免费

2024-11-19 26

2024-11-19 26 -

2 二年级语文上册期末教学质量检测试卷(含答案)部编版VIP免费

2024-11-19 38

2024-11-19 38 -

1二年级语文上册期末教学质量检测试卷(含答案)部编版VIP免费

2024-11-19 22

2024-11-19 22 -

【满分冲刺】2021-2022学年二年级语文上册期末考试尖子生突破卷 部编版(含答案)VIP免费

2024-11-19 95

2024-11-19 95 -

【精品】二年级上册语文试题-期中考试模拟卷-部编版(含答案)VIP免费

2024-11-19 101

2024-11-19 101 -

【冲刺百分】二年语文上册期末冲刺模拟试卷(B) (有答案)VIP免费

2024-11-19 32

2024-11-19 32 -

【冲刺百分】二年语文上册期末冲刺模拟试卷(A) (有答案)VIP免费

2024-11-19 23

2024-11-19 23 -

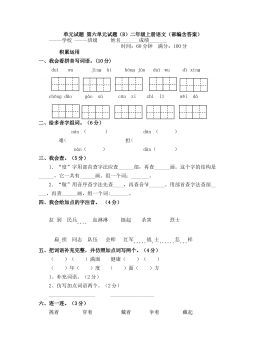

第六单元试题(B)二年级上册语文(部编含答案)VIP免费

2024-11-19 23

2024-11-19 23

作者详情

相关内容

-

【满分冲刺】2021-2022学年二年级语文上册期末考试尖子生突破卷 部编版(含答案)

分类:中小学教育资料

时间:2024-11-19

标签:无

格式:DOC

价格:5 积分

-

【精品】二年级上册语文试题-期中考试模拟卷-部编版(含答案)

分类:中小学教育资料

时间:2024-11-19

标签:无

格式:DOC

价格:5 积分

-

【冲刺百分】二年语文上册期末冲刺模拟试卷(B) (有答案)

分类:中小学教育资料

时间:2024-11-19

标签:无

格式:DOCX

价格:5 积分

-

【冲刺百分】二年语文上册期末冲刺模拟试卷(A) (有答案)

分类:中小学教育资料

时间:2024-11-19

标签:无

格式:DOCX

价格:5 积分

-

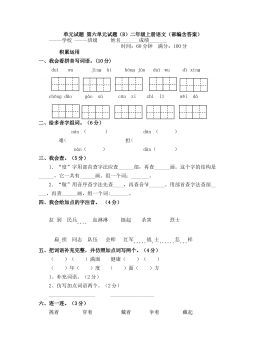

第六单元试题(B)二年级上册语文(部编含答案)

分类:中小学教育资料

时间:2024-11-19

标签:无

格式:DOC

价格:5 积分